Uma nova variação do ataque ClickFix chamada ‘ConsentFix’ abusa do aplicativo Azure CLI OAuth para sequestrar contas Microsoft sem a necessidade de senha ou para burlar verificações de autenticação multifator (MFA).

Um Ataque ClickFixé uma técnica de engenharia social que tenta enganar os usuários para executarem comandos em seus computadores para instalar malware ou roubar dados. Eles comumente usam instruções falsas que fingem corrigir um erro ou verificar se são humanos e não um bot.

Essa nova variante do ConsentFix foi descoberta pela empresa de cibersegurança Push Security, que explica que a técnica ConsentFix rouba códigos de autorização OAuth 2.0 que podem ser usados para obter um Azure CLI Token de acesso.

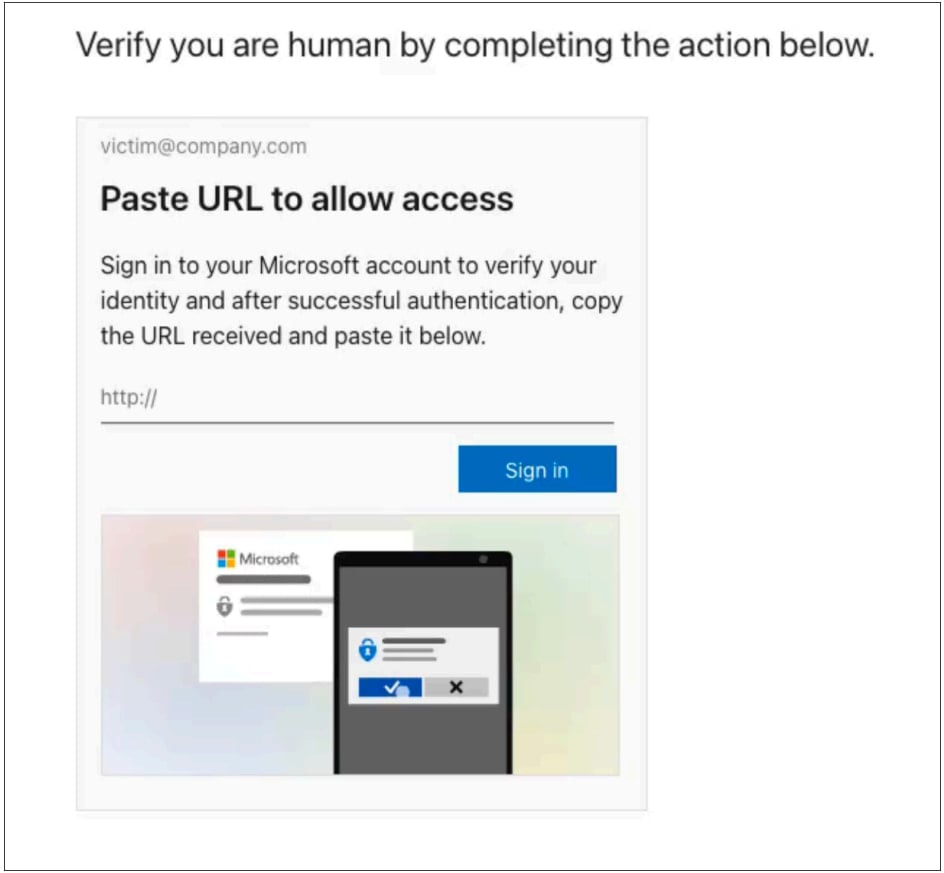

Azure CLI é uma aplicação de linha de comando da Microsoft que utiliza um fluxo OAuth para permitir que os usuários autentiquem e gerenciem recursos Azure e Microsoft 365 a partir de sua máquina local. Nesta campanha, os atacantes enganam as vítimas para que completem esse fluxo OAuth da CLI do Azure e depois roubam o código de autorização resultante, que elas trocam por acesso total à conta sem precisar da senha ou MFA do usuário.

O ataque ConsentFix

Um ataque ConsentFix começa com a vítima caindo em um site comprometido e legítimo que está em alta nos resultados de busca do Google para termos específicos.

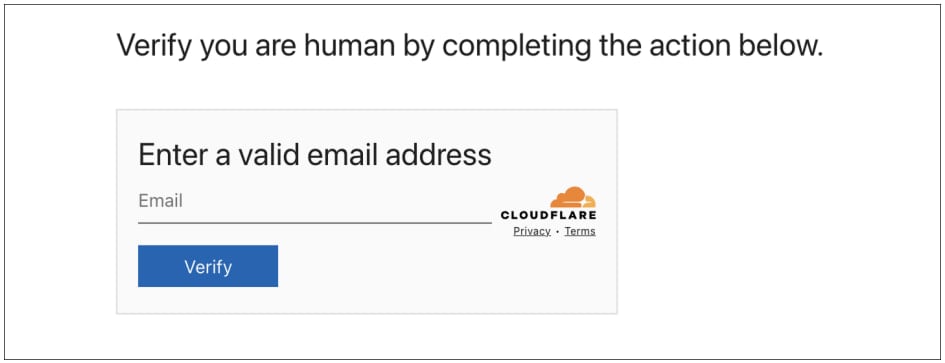

O visitante recebe um widget CAPTCHA falso da Cloudflare Turnstile que solicita um endereço de e-mail comercial válido. O script do atacante verifica esse endereço em relação a uma lista de alvos pretendidos, filtrando bots, analistas e qualquer outra pessoa que não esteja na lista de alvos.

explica Push.

explica Push.

“Neste ponto, o atacante tem controle efetivo da conta Microsoft da vítima, mas sem precisar nunca copiar uma senha ou passar por uma verificação de MFA.”

“Na verdade, se o usuário já estava logado em sua conta Microsoft (ou seja, se ele tinha uma sessão ativa), nenhum login é necessário.”

O Push diz que o ataque é acionado apenas uma vez por endereço IP da vítima, então mesmo que alvos válidos retornem à mesma página de phishing, eles não receberão a verificação do Cloudflare Turnique.

Os pesquisadores sugerem que os defensores procurem atividades incomuns de login do Azure CLI, como logins de novos endereços IP, e monitorem escopos Graph legados, que os atacantes utilizam intencionalmente para evitar a detecção.

Destrua silos de IAM como Bitpanda, KnowBe4 e PathAI

Um IAM quebrado não é apenas um problema de TI – o impacto se espalha por toda a sua empresa.

Este guia prático aborda por que as práticas tradicionais de IAM não acompanham as demandas modernas, exemplos de como é um “bom” IAM e uma lista simples para construir uma estratégia escalável.