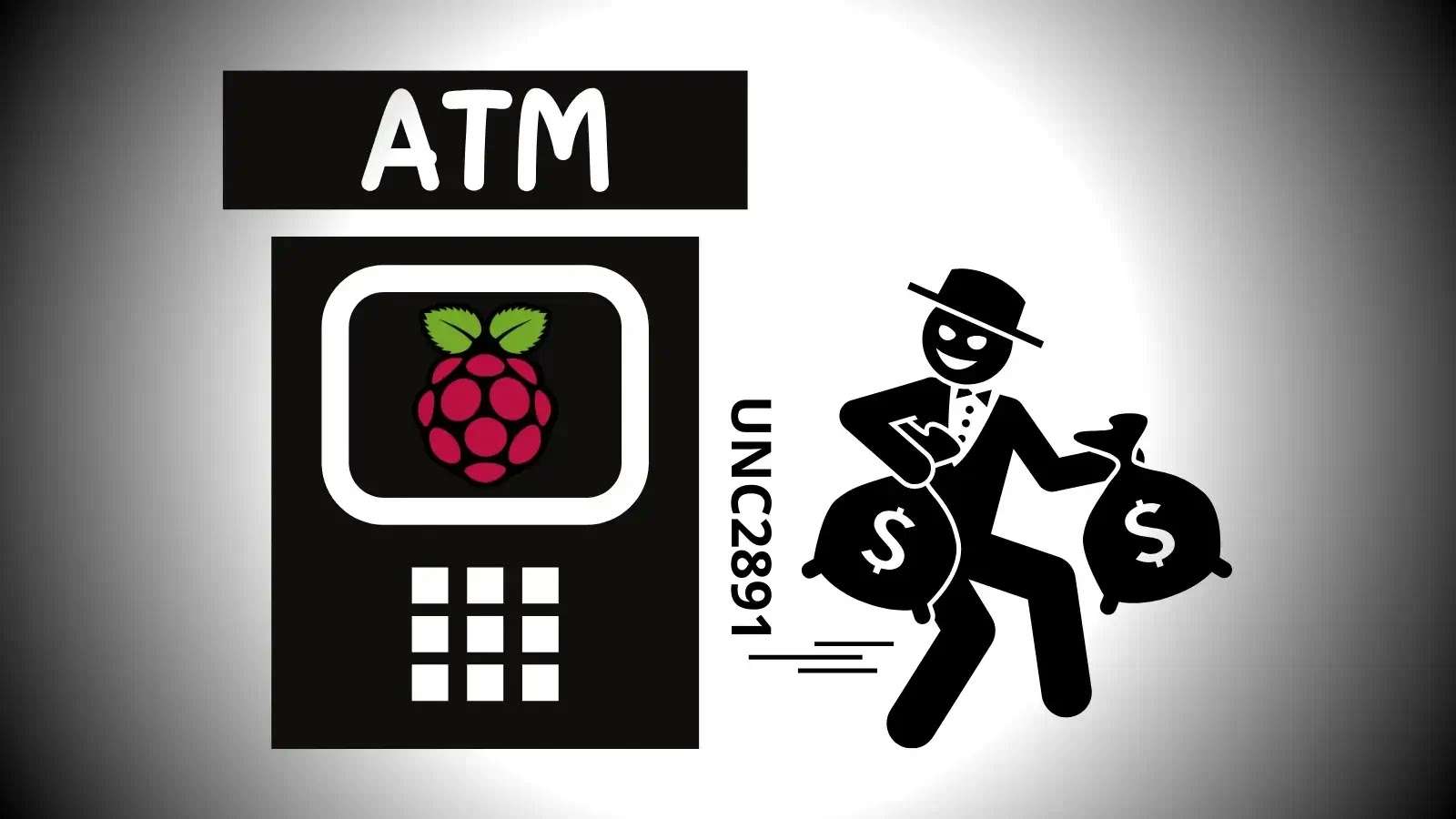

Um grupo secreto de crimes cibernéticos chamado UNC2891 vem drenando silenciosamente caixas eletrônicos em bancos do Sudeste Asiático há anos, usando uma combinação engenhosa de malware personalizado e hardware oculto.

Uma pesquisa recente do Grupo-IB revela como este ator de ameaça com motivação financeira tem mantido acesso invisível a dezenas de sistemas bancários desde 2017, empregando técnicas que combinam hacking digital com intrusão física.

A descoberta mais surpreendente foi que os invasores instalaram fisicamente um Framboesa Pi dispositivo, um computador pequeno e barato, diretamente dentro das redes bancárias, colocando-o próximo aos switches ATM.

Esse gateway de hardware, conectado a um modem 4G, proporcionou aos hackers um backdoor direto que contornou completamente a segurança de perímetro tradicional.

É um lembrete de que o crime cibernético nem sempre envolve códigos sofisticados; às vezes, as ferramentas mais simples revelam-se mais perigosas.

O UNC2891 aproveita profundo conhecimento técnico em sistemas Linux e Unix, implantando seis famílias de malware personalizadas para manipular a infraestrutura bancária.

Ferramentas como CAKETAP, SLAPSTICK e TINYSHELL trabalham juntas para interceptar e alterar transações em tempo real sem disparar alarmes ou deixar rastros evidentes.

A sofisticação do grupo vai além do malware. Eles empregaram técnicas anti-forenses avançadas, incluindo abuso de montagem de ligação do Linux, para ocultar suas atividades e garantir movimentos laterais furtivos nas redes bancárias.

Este nível de segurança operacional explica como permaneceram sem serem detectados durante sete anos.

O que torna o UNC2891 único é a compreensão de que roubar dinheiro exige mais do que hackear, exige sacar dinheiro.

A investigação do Grupo-IB revelou uma operação completa de dinheiro, com invasores recrutando cúmplices por meio do Telegram e do Google Ads.

Essas mulas de dinheiro receberiam instruções sobre quais caixas eletrônicos deveriam visitar, usar cartões de pagamento comprometidos e sacar fundos roubados em nome da organização criminosa.

Esta abordagem híbrida, que combina comprometimento da rede, implantação personalizada de malware e recrutamento humano, demonstra como as finanças modernas crime cibernético opera como um ecossistema completo, em vez de tentativas isoladas de hacking.

As redes ATM estão entre os elos mais fracos da segurança financeira global. Embora os bancos tenham investido fortemente em defesas digitais, segurança física e isolamento de rede, estas medidas muitas vezes ficam para trás.

As táticas do UNC2891 mostram que as defesas tradicionais não são mais suficientes. O sucesso do grupo prova que atacantes determinados podem combinar conhecimentos técnicos com soluções criativas de problemas para alcançar até mesmo sistemas bem protegidos.

O descoberta também destaca a importância de monitorar o acesso físico à infraestrutura de rede.

Um dispositivo pequeno, como um Raspberry Pi, pode comprometer toda uma operação bancária se colocado estrategicamente.

A análise detalhada do Grupo-IB fornece aos bancos um roteiro para se defenderem contra ataques semelhantes.

Compreender as tácticas, técnicas e procedimentos do UNC2891, juntamente com as suas assinaturas de malware e métodos de recrutamento de mulas de dinheiro, dá às instituições financeiras as informações necessárias para detectar e parar estas operações antes que os criminosos roubem milhões em dinheiro.

Siga-nos emGoogle Notícias,LinkedIneXpara obter atualizações instantâneas e definir GBH como fonte preferencial em Google.