A CISA ordenou hoje que as agências federais dos EUA corrijam uma vulnerabilidade crítica da Samsung que foi explorada em ataques de dia zero para implantar o spyware LandFall em dispositivos que executam o WhatsApp.

Rastreado comoCVE-2025-21042, estagravação fora dos limitesfalha de segurança foi descoberta na biblioteca libimagecodec.quram.so da Samsung, permitindo que invasores remotos obtenham execução de código em dispositivos com Android 13 e posterior.

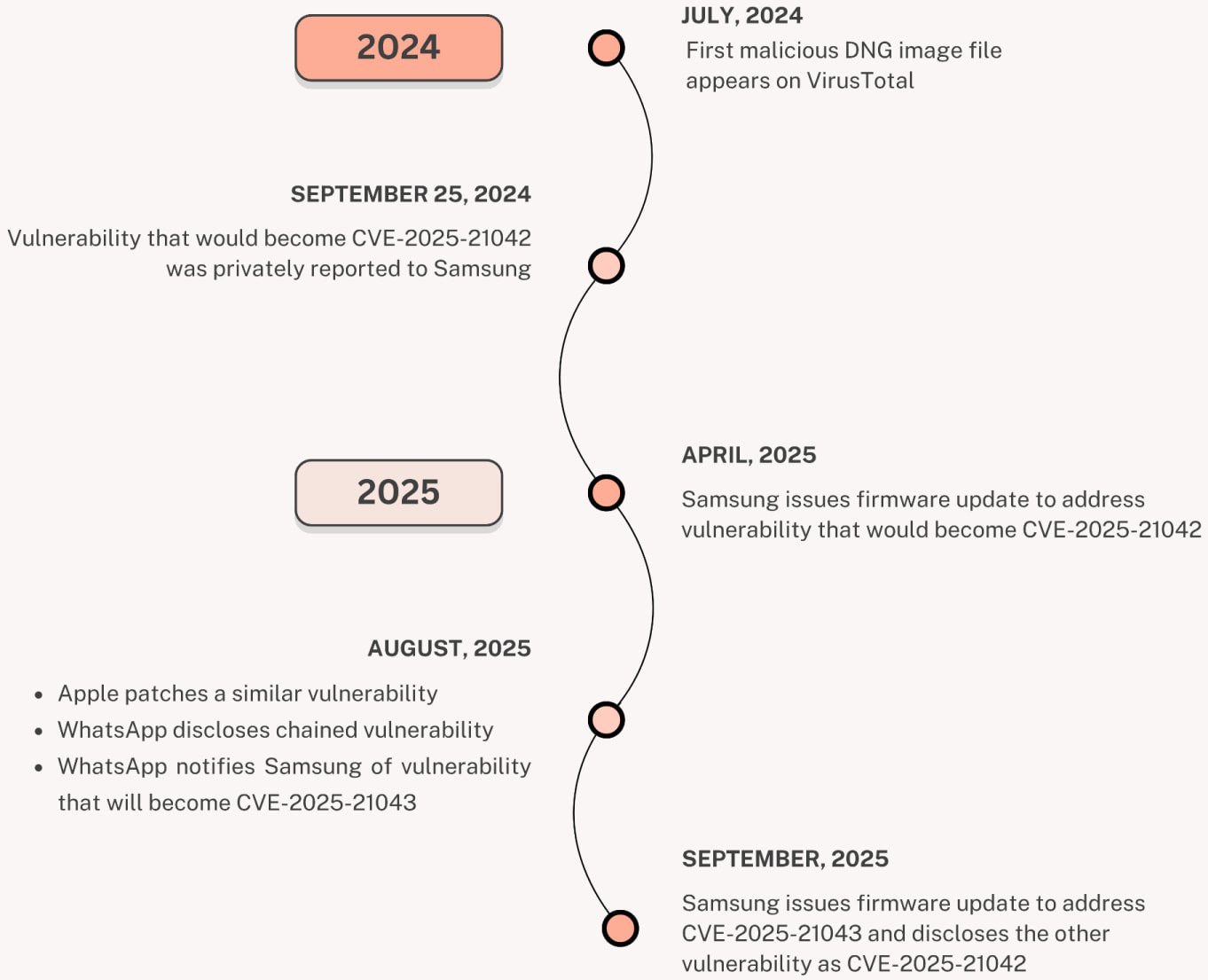

Enquanto a Samsung corrigiu-o em abril após um relatório das equipes de segurança da Meta e do WhatsApp, a Unidade 42 da Palo Alto Networks revelou na semana passada que os invasores o estavam explorandodesdepelo menos julho de 2024 para implantarspyware LandFall anteriormente desconhecidopor meio de imagens DNG maliciosas enviadas pelo WhatsApp.

adicionadoa falha CVE-2025-21042 ao seuCatálogo de vulnerabilidades exploradas conhecidas, que lista bugs de segurança sinalizados como ativamente explorados em ataques, ordenando que as agências do Poder Executivo Civil Federal (FCEB) protejam seus dispositivos Samsung contra ataques em andamento dentro de três semanas, até 1º de dezembro, conforme exigido pela Diretiva Operacional Vinculativa (BOD) 22-01.

adicionadoa falha CVE-2025-21042 ao seuCatálogo de vulnerabilidades exploradas conhecidas, que lista bugs de segurança sinalizados como ativamente explorados em ataques, ordenando que as agências do Poder Executivo Civil Federal (FCEB) protejam seus dispositivos Samsung contra ataques em andamento dentro de três semanas, até 1º de dezembro, conforme exigido pela Diretiva Operacional Vinculativa (BOD) 22-01.

As agências FCEB são agências não militares dentro do poder executivo dos EUA, incluindo o Departamento de Energia, o Departamento do Tesouro, o Departamento de Segurança Interna e o Departamento de Saúde e Serviços Humanos.

Embora esta diretiva operacional vinculativa se aplique apenas a agências federais, a CISA instou todas as organizações a priorizar a correção desses flawas de segurança o mais rápido possível.

“Esse tipo de vulnerabilidade é um vetor de ataque frequente para agentes cibernéticos mal-intencionados e representa riscos significativos para a empresa federal”, alertou.

“Aplique mitigações de acordo com as instruções do fornecedor, siga as orientações aplicáveis do BOD 22-01 para serviços em nuvem ou interrompa o uso do produto se as mitigações não estiverem disponíveis”, acrescentou a agência de segurança cibernética.

Em setembro, a Samsung lançou atualizações de segurança parafalha anotherlibimagecodec.quram.so patch(CVE-2025-21043) que foi explorado em ataques de dia zero direcionados a seus dispositivos Android.

Sergiu Gatlan

Sergiu é um repórter que cobre os mais recentes desenvolvimentos tecnológicos e de segurança cibernética há mais de uma década. Envie um e-mail ou Twitter DMs para obter dicas.