A Agência de Segurança Cibernética e Infraestrutura dos EUA (CISA) alertou as agências governamentais para corrigir uma vulnerabilidade explorada ativamente que afeta os firewalls WatchGuard Firebox.

Os invasores remotos podem usar essa falha crítica de segurança (CVE-2025-9242) para executar código malicioso remotamente em dispositivos vulneráveis, explorando um gravação fora dos limites fraqueza em firewalls que executam o Fireware OS 11.x (fim da vida útil), 12.x e 2025.1.

CISA adicionou a vulnerabilidade à sua Vulnerabilidades exploradas conhecidas (KEV) e deu às agências do Poder Executivo Civil Federal (FCEB) três semanas, até 3 de dezembro, para proteger seus sistemas contra ataques em andamento, conforme exigido pela Diretiva Operacional Vinculativa (BOD) 22-01.

“Aplique mitigações de acordo com as instruções do fornecedor, siga as diretrizes aplicáveis do BOD 22-01 para serviços em nuvem ou interrompa o uso do produto se as mitigações não estiverem disponíveis.”

Enquanto a WatchGuard Patches de segurança lançados para resolver a vulnerabilidade em 17 de setembro, a empresa apenas marcado como explorado em ataques quase um mês depois, em 21 de outubro.

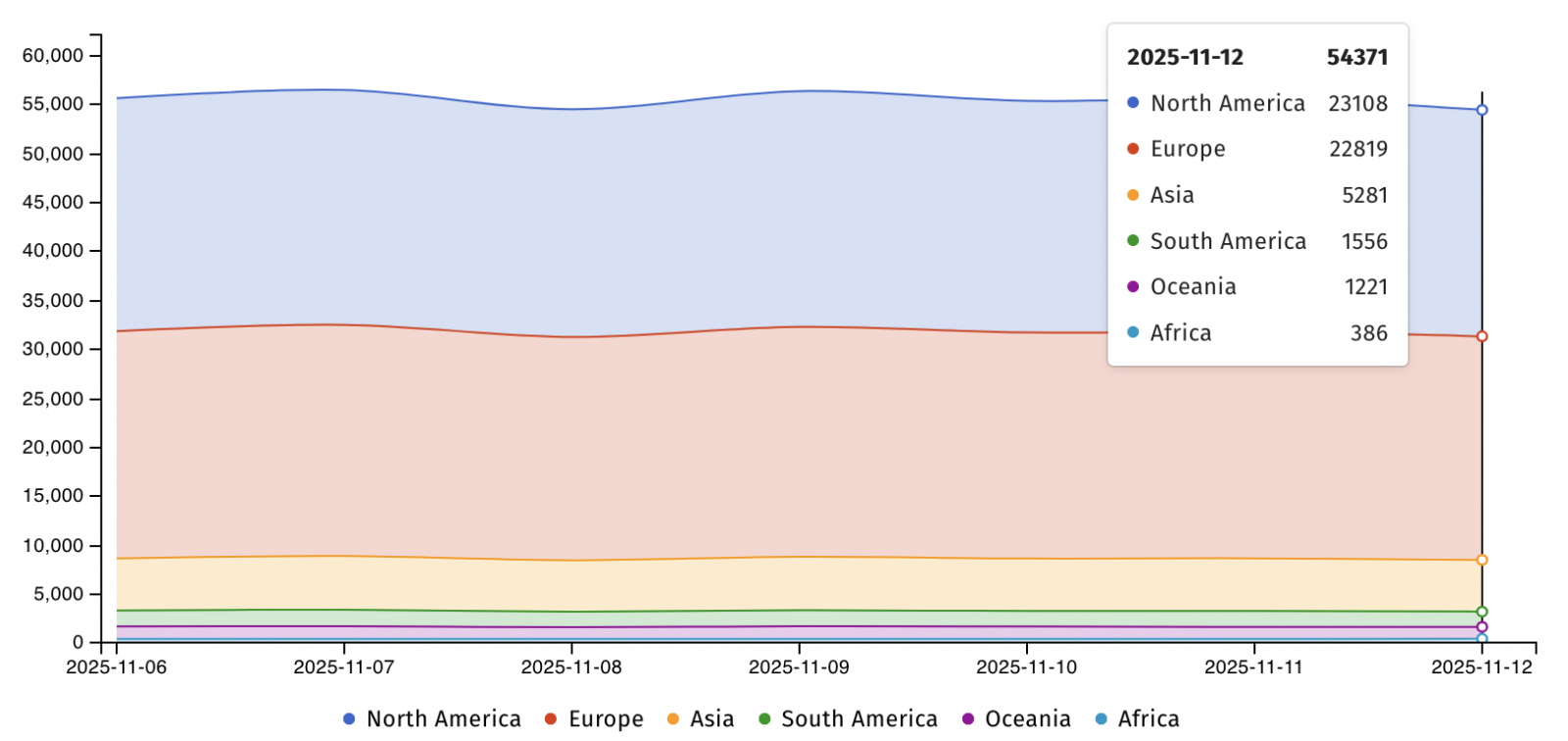

Um dia antes, em 20 de outubro, o cão de guarda da Internet Shadowserver revelou que estava rastreando mais de 75.000 dispositivos Firebox vulneráveis em todo o mundo. Este número caiu para pouco mais de 54.000, de acordo com as estatísticas mais recentes do Shadowserver, a maioria delas localizadas na Europa e na América do Norte.

para invadir firewalls da SonicWall desde setembro de 2024.

para invadir firewalls da SonicWall desde setembro de 2024.

Dois anos atrás, em abril de 2022, a Agência de Segurança Cibernética e Infraestrutura (CISA) também ordenou que as agências civis federais corrigissem um bug explorado ativamente afetando os dispositivos de firewall WatchGuard Firebox e XTM.

A WatchGuard colabora com mais de 17.000 revendedores de segurança e provedores de serviços para proteger as redes de mais de 250.000 pequenas e médias empresas em todo o mundo.

Na quarta-feira, a CISA também ordenou que as agências federais corrigissem uma vulnerabilidade do Windows Kernel (CVE-2025-62215) que foi explorado em ataques de dia zero, o que permite que um invasor local com privilégios de baixo nível obtenha acesso no nível do SISTEMA.

Sergiu Gatlan

Sergiu é um repórter que cobre os mais recentes desenvolvimentos tecnológicos e de segurança cibernética há mais de uma década. Envie um e-mail ou Twitter DMs para obter dicas.