Um botnet em grande escala tem como alvo os serviços Remote Desktop Protocol (RDP) nos Estados Unidos a partir de mais de 100.000 endereços IP.

A campanha começou em 8 de outubro e, com base na fonte dos IPs, os pesquisadores acreditam que os ataques são lançados por uma botnet de vários países.

RDP é um protocolo de rede que permite a conexão remota e o controle de sistemas Windows. Normalmente é usado por administradores, equipe de suporte técnico e trabalhadores remotos.

Os invasores geralmente verificam se há portas RDP abertas ou tentam fazer logins de força bruta, explorar vulnerabilidades ou realizar ataques de tempo.

Nesse caso, pesquisadores da plataforma de monitoramento de ameaças GreyNoise descobriram que o botnet depende de dois tipos de ataques relacionados ao RDP:

- Ataques de temporização do Acesso via Web RD – Sonda pontos de extremidade de acesso via Web RD e mede as diferenças de tempo de resposta durante fluxos de autenticação anônimos para inferir nomes de usuário válidos

- Enumeração de login do cliente Web RDP – Interage com o fluxo de login do RDP Web Client para enumerar contas de usuário, observando a diferença no comportamento e nas respostas do servidor

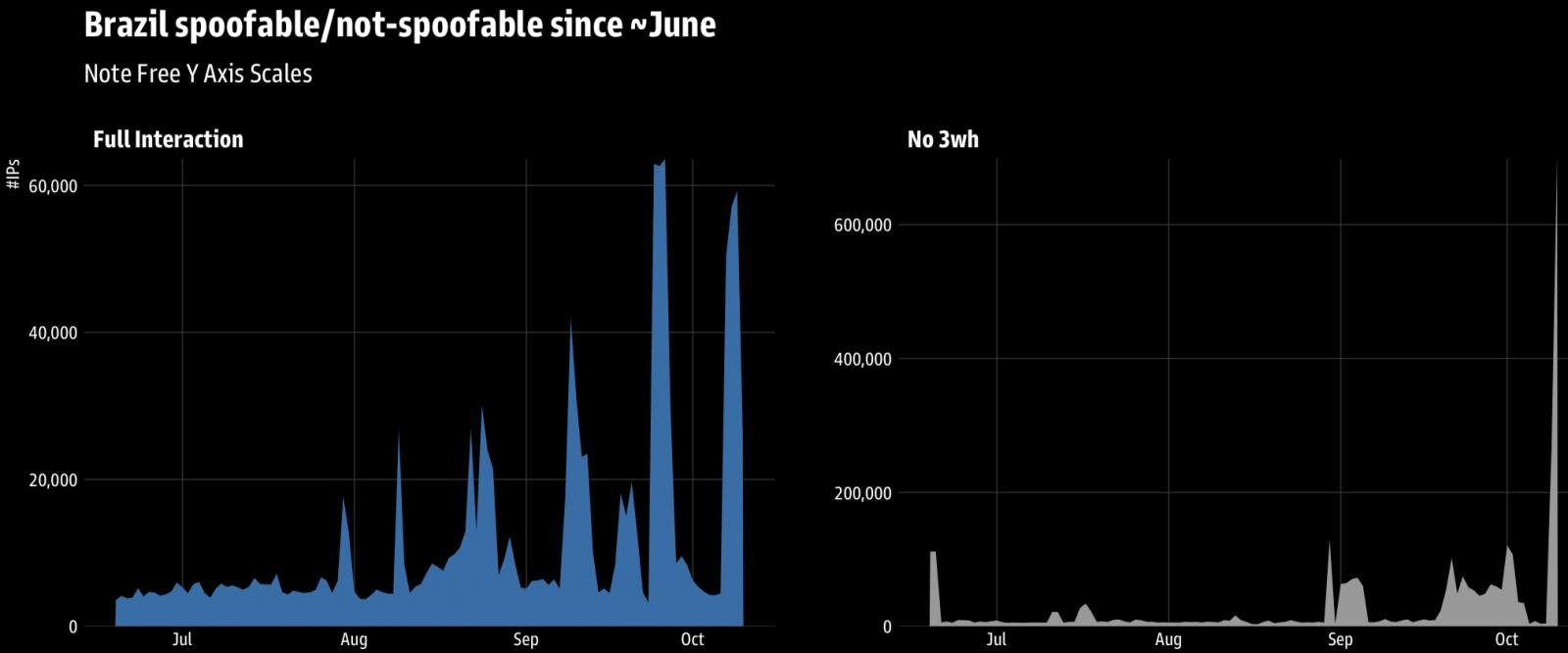

A GreyNoise detectou a campanha após um pico de tráfego incomum do Brasil, seguido por atividade semelhante de uma geografia mais ampla, que inclui Argentina, Irã, China, México, Rússia, África do Sul e Equador.

A empresa diz que a lista completa de países com dispositivos comprometidos no botnet excede 100.

Os pesquisadores acreditam que isso se deve aos clusters que formam o botnet.

Os pesquisadores acreditam que isso se deve aos clusters que formam o botnet.

Para se defender contra essa atividade, recomenda-se que os administradores de sistema bloqueiem os endereços IP que iniciam os ataques e verifiquem os logs em busca de sondagem RDP suspeita.

Como recomendação geral, uma conexão de área de trabalho remota não deve ser exposta à Internet pública e adicionando uma VPN e autenticação multifator (AMF) adiciona uma camada de proteção.

O Evento de Validação de Segurança do Ano: O Picus BAS Summit

Junte-se ao Cúpula de Simulação de Violação e Ataque e experimente o Futuro da validação de segurança. Ouça os principais especialistas e veja como BAS alimentado por IA está transformando a simulação de violação e ataque.

Não perca o evento que moldará o futuro da sua estratégia de segurança