Uma vulnerabilidade zero-day não corrigida no Gogs, um popular serviço Git auto-hospedado, permitiu que atacantes obtivessem execução remota de código em instâncias voltadas para a Internet e comprometessem centenas de servidores.

Escrito em Go e projetado como uma alternativa ao GitLab ou GitHub Enterprise, o Gogs também é frequentemente exposto online para colaboração remota.

CVE-2025-8110, a vulnerabilidade RCE do Gogs explorada nesses ataques decorre de uma fraqueza na travessia de caminho na API PutContents. A falha permite que atores ameaçadores contornem as proteções implementadas para um bug de execução remota de código previamente corrigido (CVE-2024-55947) usando links simbólicos para sobrescrever arquivos fora do repositório.

Embora versões do Gogs que resolveram o bug de segurança CVE-2024-55947 agora validem nomes de caminhos para impedir a travessia de diretórios, ainda não validam o destino dos links simbólicos. Atacantes podem abusar disso criando repositórios contendo links simbólicos apontando para arquivos sensíveis do sistema e, em seguida, usando a API PutContents para gravar dados através do link simbólico, sobrescrevendo alvos fora do repositório.

Ao sobrescrever arquivos de configuração Git, especificamente a configuração sshCommand, os atacantes podem forçar os sistemas-alvo a executar comandos arbitrários.

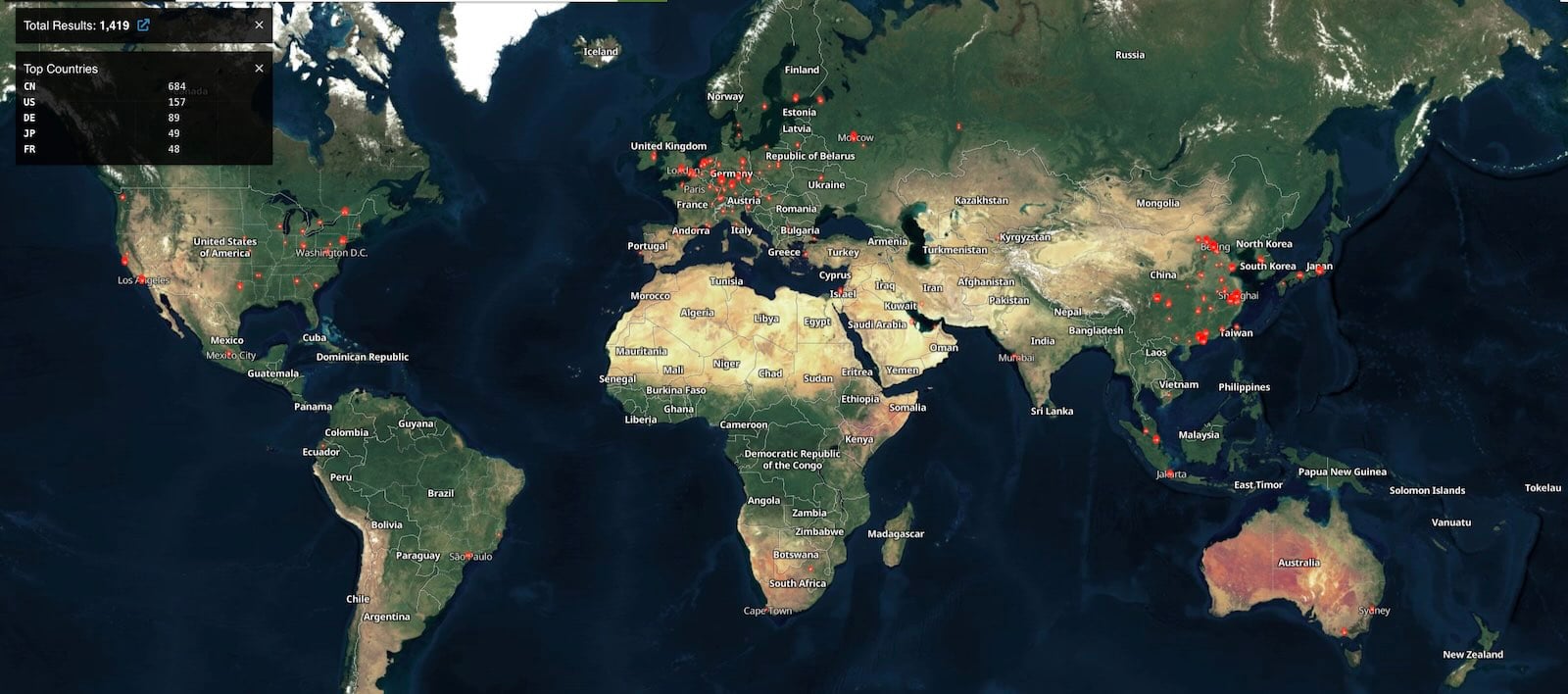

A Wiz Research descobriu a vulnerabilidade em julho enquanto investigava uma infecção por malware que afetava o servidor Gogs voltado para a Internet de um cliente. No total, os pesquisadores descobriram mais de 1.400 servidores Gogs expostos online, com mais de 700 casos mostrando sinais de compromisso.

disseram.

disseram.

A Wiz também descobriu que o malware implantado foi criado usando o Supershell, um framework de comando e controle (C2) de código aberto que estabelece shells SSH reversos sobre serviços web. Análises adicionais revelaram que o malware se comunicava com um servidor de comando e controle em 119.45.176[.]196.

Os pesquisadores relataram a vulnerabilidade aos mantenedores do Gogs em 17 de julho, e os mantenedores reconheceram a falha em 30 de outubro, quando ainda estavam desenvolvendo um patch. De acordo com uma linha do tempo compartilhada pela Wiz Research, uma segunda onda de ataques foi observada em 1º de novembro.

Os usuários do Gogs são aconselhados a desativar imediatamente a configuração padrão de registro aberto e limitar o acesso ao servidor usando uma VPN ou uma lista de permisos. Quem quiser verificar se sua instância já foi comprometida deve procurar usos suspeitos da API PutContents e repositórios com nomes aleatórios de 8 caracteres.

Destrua silos de IAM como Bitpanda, KnowBe4 e PathAI

Um IAM quebrado não é apenas um problema de TI – o impacto se espalha por toda a sua empresa.

Este guia prático aborda por que as práticas tradicionais de IAM não acompanham as demandas modernas, exemplos de como é um “bom” IAM e uma lista simples para construir uma estratégia escalável.