A empresa americana de software de TI Ivanti alertou hoje os clientes para corrigir uma vulnerabilidade recém-divulgada em sua solução Endpoint Manager (EPM), que poderia permitir que atacantes executassem código remotamente.

A Ivanti oferece soluções de gerenciamento de sistemas e ativos de TI para mais de 40.000 empresas por meio de uma rede de mais de 7.000 organizações ao redor do mundo. O software EPM da empresa é uma ferramenta de gerenciamento de endpoints tudo-em-um para gerenciar dispositivos clientes em plataformas populares, incluindo Windows, macOS, Linux, Chrome OS e IoT.

Rastreado como CVE-2025-10573, essa falha crítica de segurança pode ser explorada por atores de ameaça remotos e não autenticados para executar código JavaScript arbitrário por meio de ataques cross-site scripting de baixa complexidade que exijam interação do usuário.

“Um atacante com acesso não autenticado ao serviço web principal do EPM pode unir endpoints gerenciados falsos ao servidor EPM para envenenar o painel web do administrador com JavaScript malicioso,” explicado Ryan Emmons, pesquisador de segurança da equipe da Rapid7, que relatou a vulnerabilidade em agosto.

“Quando um administrador do EPM da Ivanti visualiza uma das interfaces de dashboard envenenadas durante o uso normal, essa interação passiva do usuário acionará a execução do JavaScript do lado do cliente, resultando no invasor assumindo o controle da sessão do administrador.”

A Ivanti lançou a versão EPM EPM 2024 SU4 SR1 para tratar do problema, e observou que o risco dessa vulnerabilidade deve ser significativamente reduzido porque a solução EPM da Ivanti não foi destinada a ser exposta online.

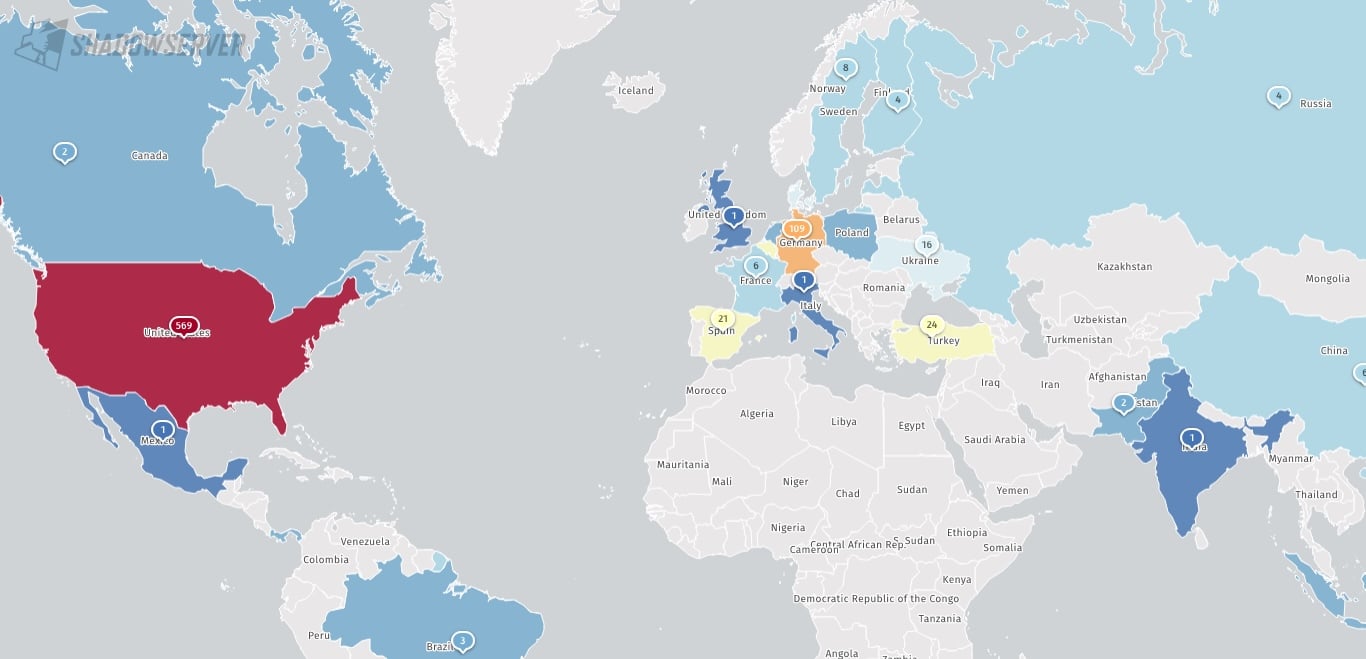

No entanto, a plataforma de monitoramento de ameaças Shadowserver atualmente acompanha centenas de instâncias Ivanti EPM voltadas para a Internet, a maioria deles está nos Estados Unidos (569), Alemanha (109) e Japão (104).

Embora a Ivanti ainda não tenha descoberto evidências de exploração em ataques, falhas de segurança do EPM da Ivanti frequentemente são alvo de agentes ameaçadores.

No início deste ano, em março, CISA marcou três vulnerabilidades críticas que afetam appliances EPM (CVE-2024-13159, CVE-2024-13160 e CVE-2024-13161) foram exploradas em ataques e alertaram agências federais dos EUA para protegerem suas redes em até três semanas.

A agência de cibersegurança dos EUA ordenou que agências governamentais corrigir outra falha de EPM que foi ativamente explorada (CVE-2024-29824) em outubro de 2024.

Destrua silos de IAM como Bitpanda, KnowBe4 e PathAI

Um IAM quebrado não é apenas um problema de TI – o impacto se espalha por toda a sua empresa.

Este guia prático aborda por que as práticas tradicionais de IAM não acompanham as demandas modernas, exemplos de como é um “bom” IAM e uma lista simples para construir uma estratégia escalável.