A falha do King Addons permite que qualquer um se torne administrador do WordPress

Hackers estão explorando uma falha do King Addons (CVE-2025-8489) que permite que qualquer pessoa se registre e obtenha instantaneamente privilégios de administrador em sites WordPress.

Hackers estão explorando uma vulnerabilidade crítica, rastreada como CVE-2025-8489 (pontuação CVSS de 9,8), no plugin WordPress Addons King para Elementor Isso permite que usuários não autenticados criem contas de administrador por meio de um bug de privilégio de registro.

King Addons for Elementor é um plugin de WordPress de terceiros projetado para expandir os recursos do popular construtor de páginas Elementor. Ele oferece aos usuários widgets extras, templates, efeitos visuais e ferramentas de design que o Elementor não inclui por padrão. Os proprietários do site o usam para construir páginas mais dinâmicas e visualmente ricas sem precisar de código personalizado. O plugin está instalado em mais de 10.000 sites.

A falha é uma escalada de privilégios nas versões 24.12.92 a 51.1.14. A vulnerabilidade ocorre porque o plugin não restringe corretamente as funções com as quais os usuários podem se registrar. Um atacante não autenticado pode explorar o problema para se registrar com contas de usuário de nível administrador.

O pesquisador de segurança Peter Thaleikis relatou a vulnerabilidade.

Pesquisadores do Wordfence alertam que atores de ameaça estão ativamente explorando a vulnerabilidade.

“O fornecedor lançou a versão corrigida em 25 de setembro de 2025, e originalmente divulgamos essa vulnerabilidade no banco de dados de vulnerabilidades Wordfence Intelligence em 30 de outubro de 2025. Nossos registros indicam que os atacantes começaram a explorar o problema no dia seguinte, em 31 de outubro de 2025.” diz o relatório publicado pela Wordfence. “O Firewall Wordfence já bloqueou mais de 48.400 tentativas de exploração que visam essa vulnerabilidade.”

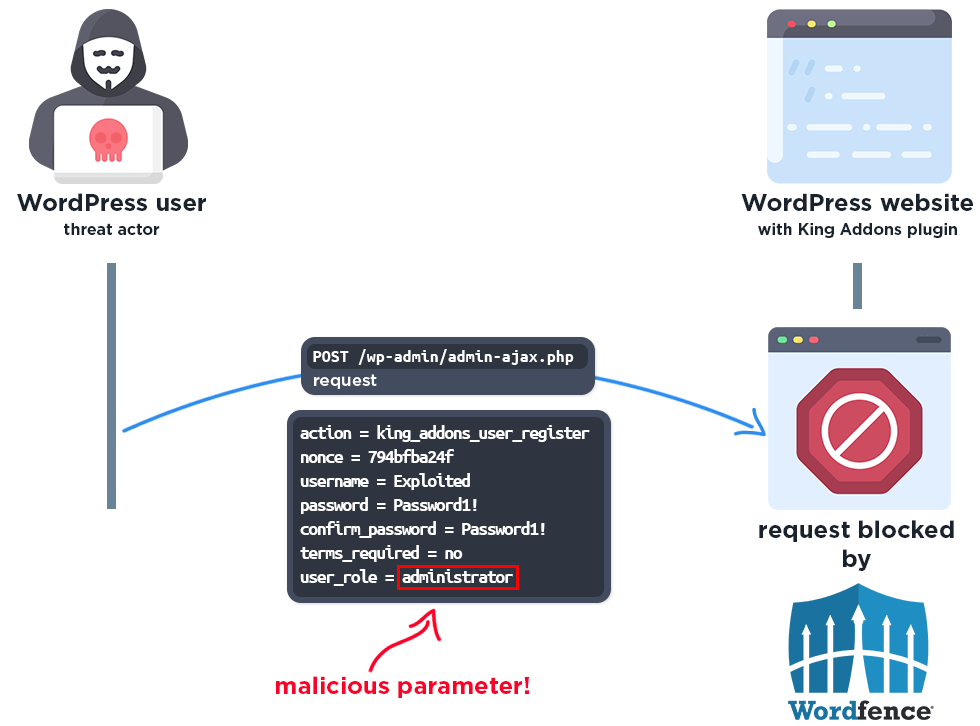

A vulnerabilidade em King Addons for Elementor está na função “handle_register_ajax()”. Atacantes podem enviar uma solicitação elaborada para “/wp-admin/admin-ajax.php” especificando o papel de “administrador”, concedendo a si mesmos todos os privilégios de administrador. Explorar essa falha permite que eles assumam o controle do site, enviem códigos maliciosos, distribuam malware, redirecionam visitantes para sites maliciosos ou injetem spam.

“Como em qualquer vulnerabilidade de Escalonamento de Privilégios, essa vulnerabilidade pode ser usada para comprometer completamente o site. Uma vez que um atacante tenha acesso administrativo a um site WordPress, ele pode manipular qualquer coisa no site-alvo como um administrador normal faria. Isso inclui a capacidade de enviar arquivos de plugins e temas, que podem ser arquivos zip maliciosos contendo backdoors. Além disso, eles poderiam modificar postagens e páginas, que podem ser aproveitadas para redirecionar usuários do site para outros sites maliciosos ou injetar conteúdo de spam.”

Desde que a vulnerabilidade do King Addons para Elementor foi revelada, o Wordfence bloqueou mais de 48.400 tentativas de exploit. As tentativas de exploração começaram em 31 de outubro, e os pesquisadores observaram picos entre 9 e 10 de novembro. Os IPs mais atacantes incluem 45.61.157.120 (≈28.900 blocos) e 2602:fa59:3:424::1 (≈16.900 blocos). Indicadores de comprometimento incluem novas contas de administrador maliciosas e solicitações suspeitas desses IPs. Uma revisão detalhada é recomendada se houver atividade anormal, mesmo que nenhum registro mostre ataques.

“Nossa inteligência de ameaças indica que atacantes podem ter começado a mirar ativamente essa vulnerabilidade já em 31 de outubro de 2025, com exploração em massa começando em 9 de novembro de 2025. O firewall Wordfence já bloqueou mais de 48.400 tentativas de exploração direcionadas a essa vulnerabilidade.” conclui o relatório. “Mesmo que você já tenha recebido uma regra de firewall para esse problemaIncentivamos você a garantir que seu site seja atualizado pelo menos para a versão 51.1.35 para manter a funcionalidade normal.“

Me siga no Twitter:@securityaffairseFacebookeMastodonte

(SecurityAffairs–hacking, WordPress)