A operação do infostealer Rhadamanthys foi interrompida, com vários “clientes” do malware como serviço relatando que não têm mais acesso aos seus servidores.

Rhadamanthys é um malware infostealer que rouba credenciais e cookies de autenticação de navegadores, clientes de e-mail e outros aplicativos. É comumente distribuído por meio de campanhas promovidas como cracks de software, vídeos do YouTube ou anúncios de pesquisa maliciosos.

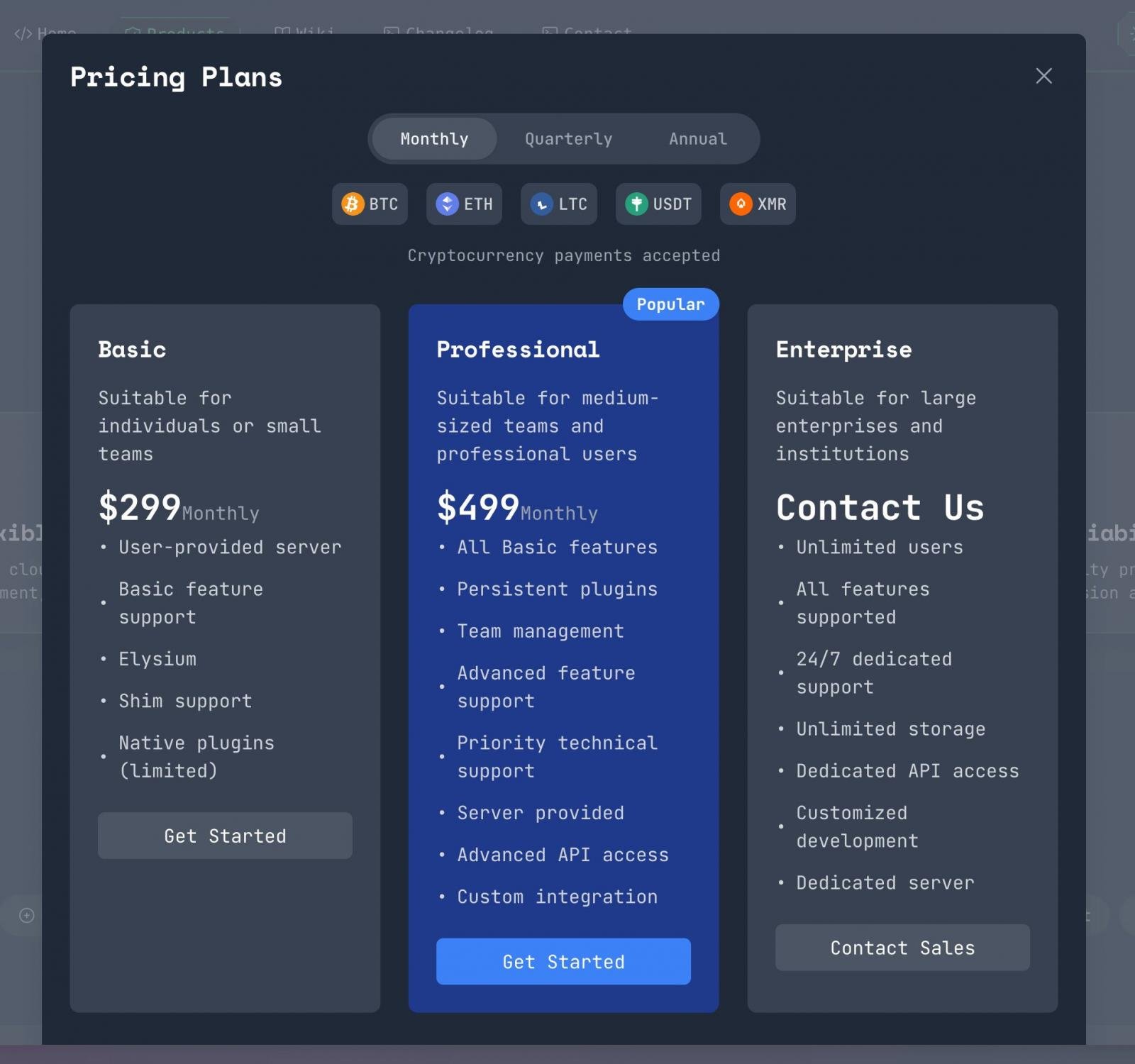

O malware é oferecido em um modelo de assinatura, em que os cibercriminosos pagam ao desenvolvedor uma taxa mensal pelo acesso ao malware, suporte e um painel da web usado para coletar dados roubados.

g0njxa eGi7w0rm, que monitoram operações de malware comoRhadamanthys, relatam que os cibercriminosos envolvidos na operação afirmam que a aplicação da lei obteve acesso aos seus painéis da web.

g0njxa eGi7w0rm, que monitoram operações de malware comoRhadamanthys, relatam que os cibercriminosos envolvidos na operação afirmam que a aplicação da lei obteve acesso aos seus painéis da web.

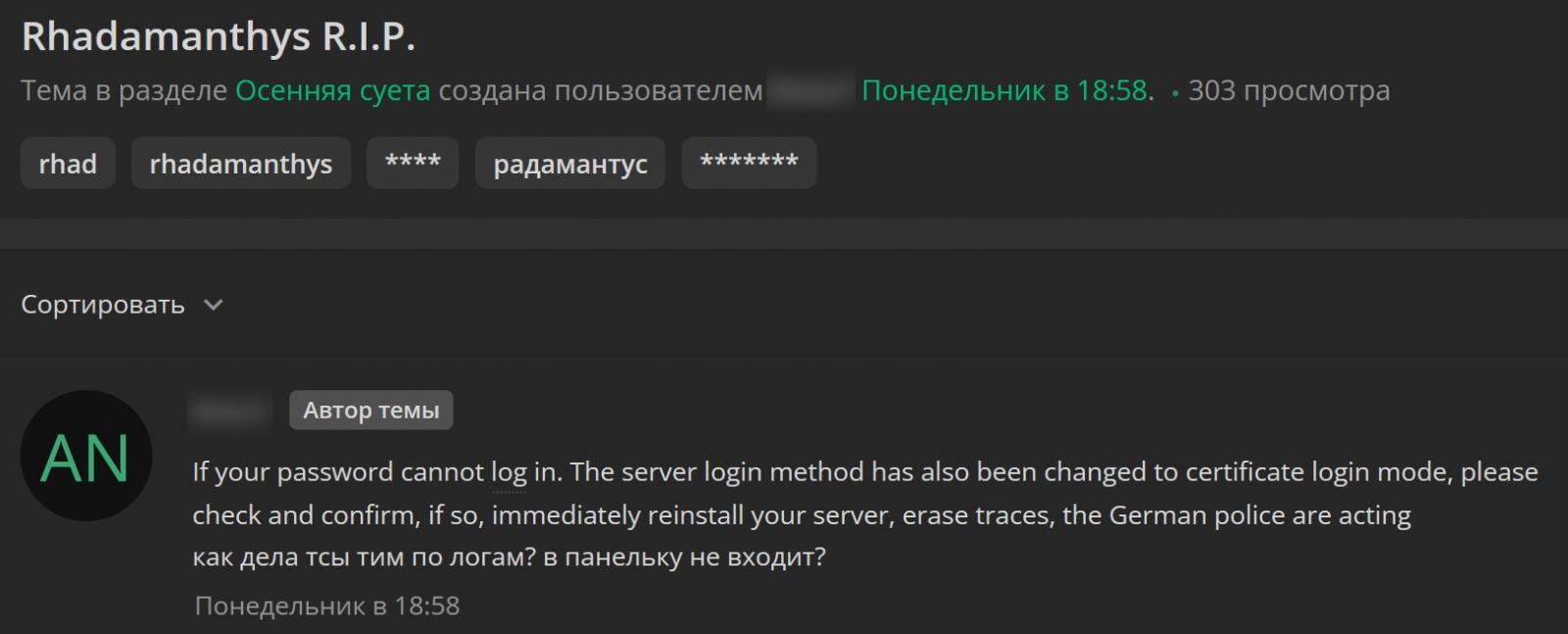

Em uma postagem em um fórum de hackers, alguns clientes afirmam que perderam o acesso SSH aos seus painéis da web Rhadamanthys, que agora exigem um certificado para fazer login em vez de sua senha de root usual.

“Se sua senha não puder fazer login. O método de login do servidor também foi alterado para o modo de login de certificado, verifique e confirme, em caso afirmativo, reinstale imediatamente o servidor, apague os rastros, a polícia alemã está agindo”, escreveu um dos clientes.

Outro assinante do Rhadamanthys alegou que estava tendo os mesmos problemas, com o acesso SSH do servidor agora também exigindo logins baseados em certificado.

“Confirmo que os convidados visitaram meu servidor e a senha foi excluída.rootO login do servidor tornou-se estritamente baseado em certificado, então tive que excluir tudo imediatamente e desligar o servidor. Aqueles que o instalaram manualmente provavelmente saíram ilesos, mas aqueles que o instalaram através do “painel inteligente” foram duramente atingidos”, escreveu outro assinante.

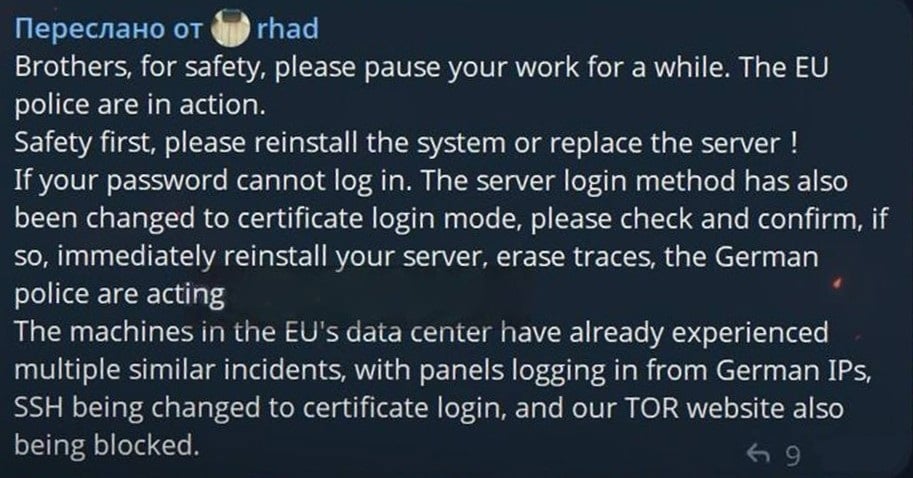

Uma mensagem do desenvolvedor do Rhadamanthys diz que acredita que a polícia alemã está por trás da interrupção, já que os painéis da web hospedados nos data centers da UE tinham endereços IP alemães fazendo login antes que os cibercriminosos perdessem o acesso.

G0njxa disse ao BleepingComputer que os sites de cebola do Tor para a operação de malware também estão offline, mas atualmente não têm um banner de apreensão policial, por isso não está claro quem exatamente está por trás da interrupção.

Vários pesquisadores que falaram com o BleepingComputer acreditam que essa interrupção pode estar relacionada a um próximo anúncio de Operação Ultimato, uma ação policial em curso que visa operações de malware como serviço.

A Operação Ultimato está por trás de inúmeras interrupções desde que foi lançada, inclusive contra Infraestrutura de ransomwaree oSite AVCheck, Carregador de fumaça, DanaBot,IcedID, Pikabot, Trickbot, Bumblebee, Smokeloader e SystemBC operações de malware.

O site da Operação Ultimato atualmente tem um cronômetro informando que a nova ação será divulgada na quinta-feira.

O BleepingComputer entrou em contato com a polícia alemã, a Europol e o FBI, mas não recebeu uma resposta até o momento.

O benchmark do orçamento do CISO para 2026

É temporada de orçamento! Mais de 300 CISOs e líderes de segurança compartilharam como estão planejando, gastando e priorizando para o próximo ano. Este relatório compila seus insights, permitindo que os leitores comparem estratégias, identifiquem tendências emergentes e comparem suas prioridades à medida que avançam para 2026.

Saiba como os principais líderes estão transformando investimentos em impacto mensurável.