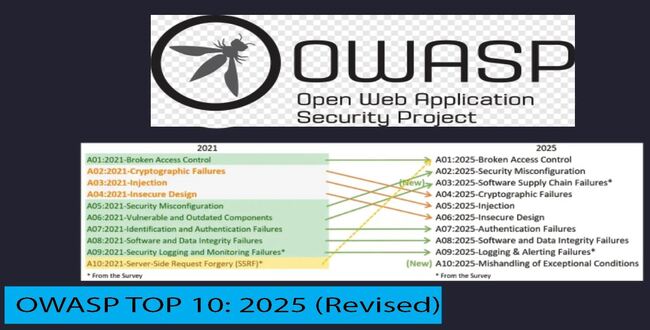

OWASP tem Lançado uma lista atualizada dos 10 principais riscos de aplicativos da web, adicionando duas novas categorias e reorganizando a ordem. Este candidato a lançamento de 2025, que é um rascunho quase final da lista OWASP Top 10, está aberto para comentários até 20 de novembro.

O controle de acesso quebrado continua sendo o principal problema na lista dos 10 principais OWASP de 2025, tendo subido para essa posição em 2021. Esta categoria agora inclui falsificação de solicitação do lado do servidor (SSRF), que foi listada anteriormente como um problema separado no número dez.

A configuração incorreta de segurança subiu do quinto lugar para o segundo lugar no OWASP Top 10 de 2021. Agora é seguido por Falhas na cadeia de suprimentos de software, que expande os componentes vulneráveis e desatualizados que anteriormente eram o sexto.

A categoria expandida inclui “um escopo mais amplo de comprometimentos que ocorrem dentro ou em todo o ecossistema de dependências de software, sistemas de construção e infraestrutura de distribuição”, observa a OWASP, apontando que emergiu como uma das principais preocupações na pesquisa da comunidade.

As categorias de Falhas Criptográficas, Injeção (incluindo XSS e Injeção de SQL) e Design Inseguro caíram duas posições cada, agora ocupando o quarto, quinto e sexto.

Falhas de autenticação, falhas de integridade de software ou dados e falhas de registro e alerta mantiveram sua sétima, oitava e nona posições do OWASP Top 10 de 2021.

O ErroO tratamento da categoria Condições Excepcionais está agora em décimo lugar. Ele aborda problemas como falha na abertura, tratamento inadequado de erros, erros lógicos e outros cenários anormais que os sistemas podem enfrentar.

OWASP atualizado algumas categorias nesta lista em comparação com 2021, principalmente por causa de uma abordagem diferente.

“Nesta iteração, pedimos dados, sem restrição de CWEs como fizemos para a edição de 2021. Solicitamos o número de aplicativos testados em um determinado ano (a partir de 2021) e o número de aplicativos com pelo menos uma instância de um CWE encontrada em teste. Esse formato nos permite rastrear a prevalência de cada CWE na população de aplicativos”, explica a OWASP.

A organização teve como alvo a causa raiz e ignorou a frequência com que os CWEs apareciam no aplicativo, analisando 589 CWEs em vez de 30 em 2017 e quase 400 em 2021.

“Planejamos fazer análises de dados adicionais como um suplemento no futuro. Esse aumento significativo no número de CWEs exige mudanças na forma como as categorias são estruturadas”, observa a OWASP.

A equipe analisou os dados de CVE para exploração e impacto, calculando as pontuações médias agrupando CVEs com pontuações CVSS. Eles também examinaram a porcentagem de aplicativos com pontuações CVSSv3 e CVSSv2.

Apenas oito categorias foram escolhidas a partir dos dados incompletos devido a limitações de testes automatizados. Os outros dois vêm de uma pesquisa da comunidade Top 10, onde os profissionais votam nos riscos mais altos.