Centenas de aplicativos Android maliciosos no Google Play foram baixados mais de 40 milhões de vezes entre junho de 2024 e maio de 2025, observa um relatório da empresa de segurança em nuvem Zscaler.

Durante o mesmo período, a empresa observou um crescimento de 67% ano a ano em malware direcionado a dispositivos móveis, com spyware e trojans bancários sendo um risco predominante.

Os dados de telemetria mostram que os agentes de ameaças estão mudando da fraude tradicional de cartão para a exploração de pagamentos móveis usando phishing, smishing, troca de SIM e golpes de pagamento.

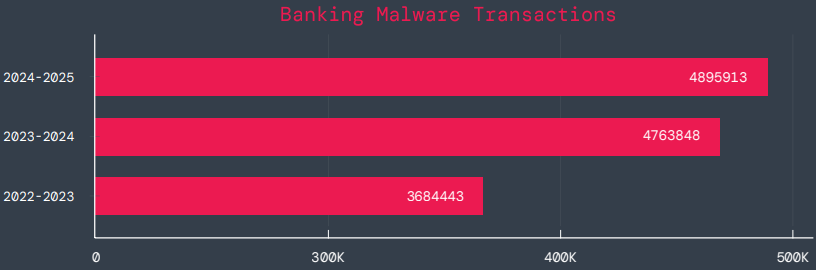

De acordo com a empresa, o malware bancário cresceu significativamente nos últimos três anos, atingindo 4,89 milhões de transações em 2025. No entanto, a taxa de crescimento foi de apenas 3% no período observado, abaixo dos 29% do ano anterior.

200 aplicativos de malware no Google Play, a empresa agora relataencontrando 239 aplicativos maliciosos na loja oficial do Android que contaram coletivamente 42 milhões de downloads.

200 aplicativos de malware no Google Play, a empresa agora relataencontrando 239 aplicativos maliciosos na loja oficial do Android que contaram coletivamente 42 milhões de downloads.

Outra tendência notável registrada durante o mesmo período é o aumento do adware como a ameaça mais proeminente no ecossistema Android, agora respondendo por cerca de 69% de todas as detecções, quase o dobro do ano passado.

O ladrão de informações do Coringa, que liderou com 38% no ano passado, agora caiu para o segundo lugar com 23%.

O spyware também registrou um aumento significativo de 220% ano a ano (YoY), com as famílias SpyNote, SpyLoan e BadBazaar, usadas para vigilância, extorsão e roubo de identidade, sendo as principais forças motrizes.

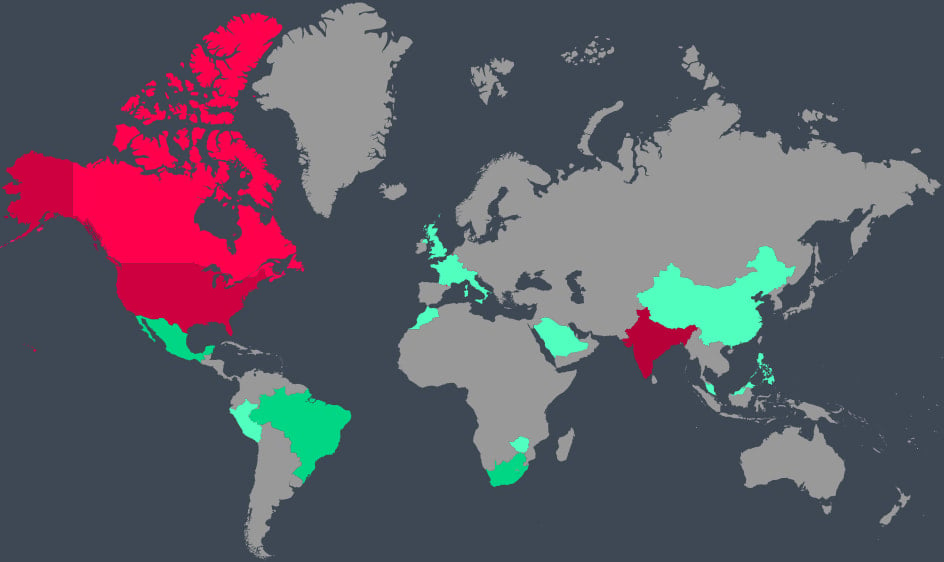

Em termos de impacto geográfico, a Índia, os Estados Unidos e o Canadá receberam 55% de todos os ataques. A Zscaler também viu picos maciços nos ataques direcionados à Itália e Israel, variando de 800% a 4000% de aumento ano a ano.

se infiltra periodicamente no Google Play por meio de aplicativos de produtividade/utilitários e fica ainda maiscentenas de milhares de downloads cada vez.

se infiltra periodicamente no Google Play por meio de aplicativos de produtividade/utilitários e fica ainda maiscentenas de milhares de downloads cada vez.

Anatsa tem evoluído constantementedesde sua descoberta em 2020. A variante mais recente pode roubar dados de mais de 831 organizações financeiras, plataformas de criptomoedas e novas regiões como Alemanha e Coreia do Sul.

O segundo é Android Void (Vo1d), um malware backdoor direcionado a caixas de Android TV, que infectou pelo menos 1,6 milhão de dispositivos com versões desatualizadas do Android Open Source Project (AOSP), principalmente na Índia e no Brasil.

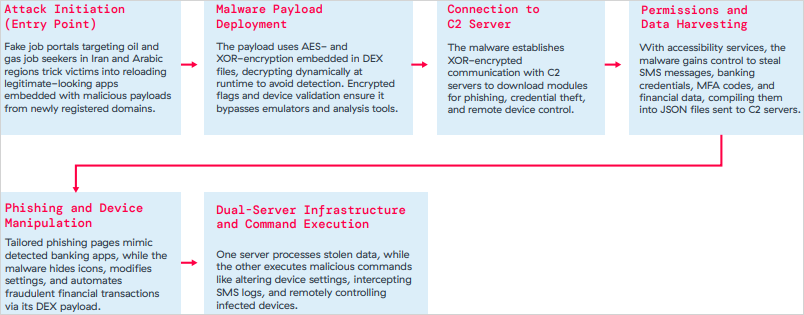

O terceiro é o Xnotice, um novo trojan de acesso remoto Android (RAT) que tem como alvo candidatos a emprego na indústria de petróleo e gás, especialmente no Irã e nas regiões de língua árabe.

Bill Toulas

Bill Toulas é redator de tecnologia e repórter de notícias de segurança da informação com mais de uma década de experiência trabalhando em várias publicações online, cobrindo código aberto, Linux, malware, incidentes de violação de dados e hacks.