O governo australiano está alertando sobre ataques cibernéticos em andamento contra dispositivos Cisco IOS XE não corrigidos no país para infectar roteadores com o webshell BadCandy.

A vulnerabilidade explorada nesses ataques é CVE-2023-20198, uma falha de gravidade máxima que permite que agentes de ameaças remotos não autenticados criem um usuário administrador local por meio da interface do usuário da web e assumam o controle dos dispositivos.

A Cisco corrigiu a falha em outubro de 2023, que foi marcada como um explorado ativamente questão. Um exploração pública tornou-se disponível duas semanas depois, alimentando a exploração em massa para Plantio de backdoor em dispositivos expostos à Internet.

As autoridades australianas alertaram que variantes dos mesmos web shells BadCandy baseados em Lua ainda são usadas em ataques ao longo de 2024 e 2025, indicando que muitos dispositivos Cisco permanecem sem correção.

Uma vez instalado, o BadCandy permite que invasores remotos executem comandos com privilégios de root em dispositivos comprometidos.

O webshellé apagado dos dispositivos na reinicialização. No entanto, dada a falta de um patch nesses dispositivos e supondo que a interface da web permaneça acessível, os invasores podem facilmente reintroduzi-la.

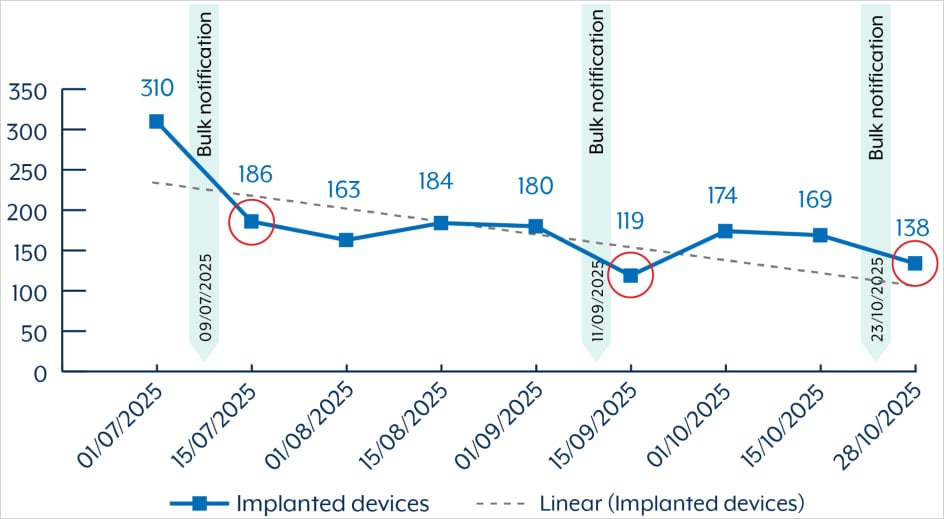

“Desde julho de 2025, a ASD avalia que mais de 400 dispositivos foram potencialmente comprometidos com o BADCANDY na Austrália”, lê o boletim. “No final de outubro de 2025, ainda havia mais de 150 dispositivos comprometidos com o BADCANDY na Austrália.”

nos EUA e Canadá.

nos EUA e Canadá.

A agência acredita que, embora o BadCandy possa teoricamente ser usado por qualquer pessoa, os picos recentes podem ser atribuídos a “ciberatores patrocinados pelo Estado”.

Os administradores de sistemas Cisco IOS XE em todo o mundo, inclusive na Austrália, devem seguir as recomendações de mitigação do fornecedor no Boletim de segurança.

A Cisco também publicou um relatório detalhadoGuia de endurecimento para dispositivos IOS XE.