A SonicWall confirmou que todos os clientes que usaram o serviço de backup em nuvem da empresa foram afetados pela violação de segurança no mês passado.

Anteriormente, o fornecedor afirmou que o incidente “expôs arquivos de backup de configuração de firewall armazenados em determinadas contas MySonicWall”, sem compartilhar detalhes adicionais.

MySonicWall é um portal do cliente on-line usado para gerenciar o acesso a produtos, licenciamento, registro, atualizações de firmware, casos de suporte e backups em nuvem de configurações de firewall (. EXP).

Em 17 de setembro, a empresa alertou os clientes para redefinir suas credenciais de conta MySonicWall para proteger seus arquivos de backup de configuração de firewall que podem ser acessados por atores não autorizados que violaram seus sistemas.

“O acesso aos arquivos de configuração de firewall expostos contém informações que podem tornar a exploração de firewalls significativamente mais fácil para os agentes de ameaças”, alertou a SonicWall na época, também publicando detalhes detalhados Diretrizes de correção.

Na época, a SonicWall especificou que cerca de 5% de seus clientes de firewall usam seu serviço de backup em nuvem.

Em uma atualização publicada ontem, o fornecedor disse que o incidente afeta todos os clientes que usaram seu portal de backup em nuvem para armazenar arquivos de configuração de firewall.

“A SonicWall concluiu sua investigação, conduzida em colaboração com a empresa líder de RI, Mandiant, sobre o escopo de um recente incidente de segurança de backup em nuvem”, lê o boletim atualizado.

“A investigação confirmou que uma parte não autorizada acessou os arquivos de backup de configuração de firewall de todos os clientes que usaram o serviço de backup em nuvem da SonicWall.”

Os arquivos expostos contêm credenciais criptografadas com AES-256 e dados de configuração.

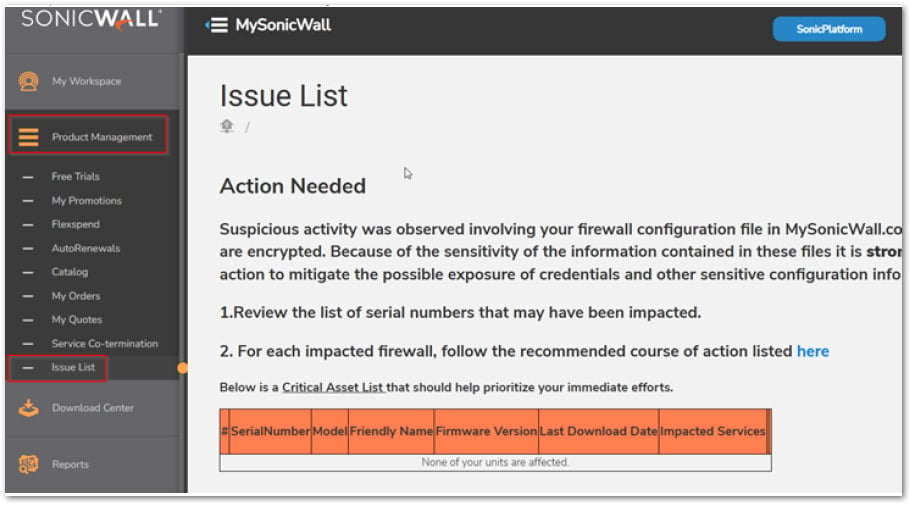

Os usuários agora podem verificar se seus dispositivos estão entre os afetados fazendo login no MySonicWall e acessando ‘Lista de problemas de gerenciamento → de produtos’.

Etapas essenciais de redefinição de credenciais, priorizando firewalls ativos voltados para a Internet.

Etapas essenciais de redefinição de credenciais, priorizando firewalls ativos voltados para a Internet.

Embora a SonicWall tenha declarado que a investigação está concluída, seria prudente que os administradores de sistema continuassem monitorando os alertas da MySonicWall periodicamente para obter listas atualizadas de dispositivos afetados.

O Evento de Validação de Segurança do Ano: O Picus BAS Summit

Junte-se ao Cúpula de Simulação de Violação e Ataque e experimente o Futuro da validação de segurança. Ouça os principais especialistas e veja como BAS alimentado por IA está transformando a simulação de violação e ataque.

Não perca o evento que moldará o futuro da sua estratégia de segurança